Взлом FileVault 2 — часть 3 — Основная

OS X, Безопасность | Автор: Владислав Сикорский Оставить коментарийВ первой части серии статей “Взлом FileVault 2″ мы рассказали про уязвимость в шифровании диска с помощью FileVault 2. Пробежались вкратце каким образом это возможно сделать и как защитить себя. Во второй части мы более подробно рассмотрим способ взлома, способ получения паролей в зависимости от версии операционной системы, компьютер на который она установлена и другие тонкости. В третей части, основной, мы подробно рассмотрели варианты взлома, варианты защиты, трудности и недостатки способов защиты. Надеемся что этот материал будет вам полезен.

Нами были протестированы десять различных вариантов операционной системы Mac OS с использованием различных конфигураций, в результате чего мы получили девять различных сценариев. Различные конфигурации заключаются в следующем:

- Различные операционные системы: 10.8, 10.8.1 10.7, 10.7.5, 10.6.8.

- Различные состояния системы: пользователь вошел или экран разблокирован, экран зблокирован, система загрузились но пользователь не авторизовался, пользователь вышел из системы, система не прошла авторизацию FileVault, и, наконец, протестировали наши варианты контрмер, которые дополняют контрмеры Apple, в DMA.

- Различные уровни шифрования: FileVault 2 не включен, FileVault 2 включен, FileVault 1 на 10,6.

- Различные аппаратные средства: два MacBook Pro, один iMac Intel Core i5.

В следующей таблице показаны результаты различных сценариев, с двумя исключениями , аппаратные различия никак не влияет на результаты теста:

| Состояние системы | Режим libforensic1394 SBP-2 включен | libforensic1394 без SBP-2 | pythonraw1394 |

| ML Lion: система в режиме сна, ключь шифрования удаляется перед переходом в режим сна, FDE включен | Нет доступа | Нет доступа | Нет доступа |

| ML Lion: Пользотватель зашел в систему, запроса пароля нету, FDE включен | Нет доступа | Чтение / запись, пароли доступны в виде обычного текста. | Четние / запись, пароли доступны в виде обычного текста. |

| ML Lion: Пользотватель зашел в систему, запрос пароля есть, FDE включен | Нет доступа | Чтение / запись, пароли доступны в виде обычного текста. | Чтение / запись, пароли доступны в виде обычного текста |

| Lion: Пользотватель вышел из системы, FDE включен | Нет доступа | Чтение / запись, пароли доступны в виде обычного текста. | Чтение / запись, пароли доступны в виде обычного текста. |

| Lion: Пользотватель вышел из системы, FDE выключен | Нет доступа | Чтение / запись, пароли доступны в виде обычного текста. | Чтение / запись, пароли доступны в виде обычного текста. |

| ML Lion: Пользотватель зашел в систему, экран разблокирован, FDE выключен | Нет доступа | Чтение / запись, пароли доступны в виде обычного текста. | Чтение / запись, пароли доступны в виде обычного текста. |

| Lion: система загруженна, пользователь не залогинен | Нет доступа | Чтение / запись, пароли доступны как SHA-2 512 бит хешей в двоичной форме. | Чтение / запись, пароли доступны как SHA-2 512 бит хешей в двоичной форме. |

|

Snow Leopard: Система загруженна, никто из пользователей не вошел в систему |

Чтение / запись к RAM, пароли не открытым текстом, хэши паролей доступны как SHA-1 в двоичном виде | Не тестировали | Чтение / запись к RAM, пароли не открытым текстом, хэши паролей доступны как SHA-1 в двоичном виде |

| Snow Leopard: польователь вошел в систему, или вошел а затем вышел | Чтение / запись, пароли доступны в виде обычного текста. | Не тестировали. | Чтение / запись, пароли доступны в виде обычного текста. |

Как смягчить возможный взлом FileVault

Сочетание определеных параметров сна, отключение быстрого переключения пользователей позволит функции FileVault 2 предотвратить снятие образа оперативной памяти, описанных в этой статье и в целом защитить ваши данные с вероятностью в 99%.

Изменение параметров сна Mac OS

Вполне возможно, предотвратить доступ к оперативной памяти, когда система использует глубокий сон, так называемый «hibernate» вместо обычного режима сна. Это альтернативный спящий режим, когда содержимое оперативной памяти записывается на диск, компьютер выключается, а когда заново просыпается, то требует проверки подлинности перед загрузкой содержимого оперативной памяти с жесткого диска. Mac OS предлагает несколько вариантов для настройки режима сна. Параметры конфигурации доступны через утилиту командной строки «pmset».

Судя из манула по pmset, есть два соответствующих вариантов: destroyfvkeyonstandby и hibernatemode. По умолчанию ни один из этих способов не настроены таким образом, чтобы обеспечить полноценную защиту. С помощью тестирования было установлено, что, изменив настройки можно избежать снятие образа с оперативной памяти с системы которая была введена в спящий режим. Это особенно важно для защиты портативных компьютеров.

| Команда | Значение | Описание |

| destroyfvkeyonstandby | 1 | Удаляет полный ключ шифрования тома из памяти, когда система переходит в режим ожидания. Зависит от величины hibernatemode. |

| hibernatemode | 25 | Заставляет систему сразу записать содержимое оперативной памяти на диск и отключите питание |

pmset команда которая используется для настройки параметров: sudo pmset -a destroyfvkeyonstandby 1 hibernatemode 25

Но как всегда чем больше функций защиты тем больше и неудобств:

- Пользователю необходимо проходить аутентификацию два раза: один раз для расшифровки содержимого жесткого диска, где находится содержимое оперативной памяти и второй раз для входа в систему.

- Выход из сна используя жесткий диск значительно медленнее, чем ОЗУ.

- Тестирование показывает, что системы, использующие внешние накопители, такие как устройства хранения данных USB, в качестве загрузочного диска (как сделать загрузочный диск Mac OS) не будут записывать содержимое RAM на диск и эти параметры не защищают оперативную память.

Быстрое переключение пользователей

Возможность захвата RAM опирается на некоторые послабления контроля доступа, когда иконка «Смена пользователя доступна наверху, рядом с часами и иконка на окне входа. Эта функция может быть отключена в Системных настройках. Для этого:

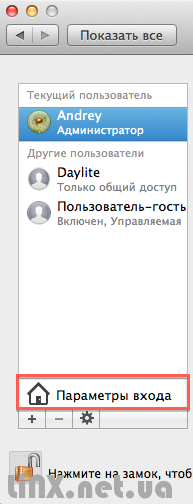

1) Зайдите в Системные настройки->Пользователи и группы.

2) Если замок закрыт, и вы не можете вносит изменения, нажмите на него и введи пароль администратора.

3) Нажмите на кнопку «Параметры входа»

4) Снимите галочку «Показать меню быстрого переключение пользователей как:»

Эта галочка, в большинстве случаев может стоять если у вас несколько пользователей

После этих шагов, можно утверждать что ваш Mac защищен на 99% и вероятность получить доступ к вашему компьютеру примерно равна 0.

В заключение можем порекомендовать прочитать статьи по безопасности:

- Как создать зашифрованную флешку в Mac OS X

- Включаем FileVault 2 или защищаем файлы Mac OS

- Безопасность в сети: Скрываем свое местоположение или как скрыть ip адрес

- Дисковая утилита (часть 3) работа с образами дисков .dmg (здесь описано как создать зашифрованный образ диска)

- Флеш-накопители с аппаратным шифрованнием от Kingston

- Как защитить свои данные или локальная безопасность Mac OS

- Как не потерять данные при краже или сбое компьютера

- Как создать хороший пароль? Работа со «Связкой ключей» (Часть 1)

- Работа со связкой ключей (часть 2)

- Работа со связкой ключей (часть 3)- Продвинутый пользователь

- Взлом связки ключей Keychain Mac OS

- Взлом FileVault 2 (часть 1)

- Взлом FileVault 2 – часть 2 – вводная

Последние комментарии